如何判断“au - .exe”是否是木马?

作者:佚名 来源:未知 时间:2024-11-30

au - .exe是否为木马:多维度深度解析

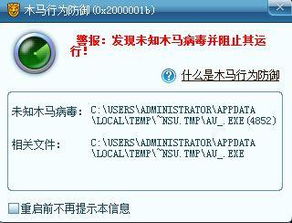

在数字时代,计算机安全成为了每个用户不可忽视的重要议题。随着网络技术的飞速发展,恶意软件、病毒和木马等威胁层出不穷,给用户的数据安全和隐私保护带来了巨大挑战。其中,“au - .exe”这一文件名引发了不少用户的关注和担忧。那么,“au - .exe”究竟是不是木马呢?本文将从文件属性、行为特征、用户反馈、安全软件检测以及防范措施等多个维度进行深度解析。

一、文件属性分析

首先,我们需要了解“au - .exe”这一文件名的构成。在Windows操作系统中,“.exe”是可执行文件的扩展名,意味着该文件可以被系统直接运行。然而,“au - ”作为文件名部分,并不是一个常见的命名方式,这在一定程度上增加了其可疑性。

1. 命名规范:通常情况下,合法的软件或程序会遵循一定的命名规范,如使用英文单词、缩写或版本号等。而“au - ”这种命名方式缺乏明确的含义和上下文,容易让人联想到恶意软件的命名习惯。

2. 文件位置:合法的程序通常会安装在系统的指定目录下,如“Program Files”或“Windows”文件夹等。如果“au - .exe”文件出现在系统的临时文件夹、用户文档目录或其他非标准安装位置,那么其可疑性将进一步增加。

3. 数字签名:数字签名是验证软件真实性和完整性的重要手段。如果“au - .exe”文件没有有效的数字签名或签名被篡改,那么它很可能是恶意软件。

二、行为特征分析

除了文件属性外,我们还可以通过观察“au - .exe”文件的行为特征来判断其是否为木马。

1. 资源占用:木马等恶意软件通常会占用大量的系统资源,如CPU、内存和磁盘空间等。如果“au - .exe”在运行过程中导致系统性能明显下降,那么它很可能是恶意软件。

2. 网络连接:木马等恶意软件通常会尝试与远程服务器建立连接,以传输数据或接收指令。因此,我们可以使用网络监控工具来观察“au - .exe”是否有异常的网络连接行为。

3. 文件操作:木马等恶意软件可能会修改系统文件、创建新的文件或文件夹,或者删除重要的系统文件。如果“au - .exe”在执行过程中进行了这些操作,那么它很可能是恶意软件。

4. 进程管理:木马等恶意软件可能会尝试隐藏自己的进程、终止其他合法进程或创建新的进程。通过任务管理器或专业的进程监控工具,我们可以观察“au - .exe”是否有这些异常行为。

三、用户反馈分析

用户反馈是判断一个文件是否为木马的重要依据之一。我们可以通过搜索引擎、论坛、社交媒体等渠道收集关于“au - .exe”的用户反馈。

1. 搜索引擎:在搜索引擎中输入“au - .exe 木马”等关键词,可以获取到大量相关的搜索结果。这些结果中可能包含用户对该文件的描述、安全软件的检测结果以及专家的分析意见等。

2. 论坛和社交媒体:在相关的技术论坛和社交媒体上,用户可能会分享自己遇到“au - .exe”文件的经历,包括文件的来源、行为特征以及处理方法等。这些用户反馈可以帮助我们更全面地了解该文件的性质。

3. 专家意见:一些知名的安全专家或机构可能会对该文件进行分析和评估,并发布相关的报告或文章。这些专家意见通常具有较高的权威性和可信度,可以作为我们判断该文件是否为木马的重要依据。

四、安全软件检测分析

安全软件是保护计算机免受恶意软件攻击的重要工具。我们可以使用多种安全软件对“au - .exe”文件进行检测,以获取更准确的判断结果。

1. 杀毒软件:杀毒软件是专门用于检测和清除恶意软件的工具。我们可以将“au - .exe”文件提交给杀毒软件进行扫描,以判断其是否为木马。

2. 防火墙:防火墙可以监控和过滤网络流量,防止恶意软件与外部服务器建立连接。如果“au - .exe”文件尝试进行异常的网络连接,防火墙可能会发出警报并阻止该连接。

3. 系统监控工具:一些系统监控工具可以实时监控计算机的运行状态,包括进程、网络连接、文件操作等。通过使用这些工具,我们可以观察“au - .exe”文件是否有异常行为。

五、防范措施

无论“au - .exe”是否为木马,我们都应该采取一些防范措施来保护计算机的安全。

1. 保持警惕:不要轻易下载和运行未知来源的文件或程序。在下载和安装软件时,一定要选择正规渠道和官方网站。

2. 定期更新:及时更新操作系统、浏览器和其他常用软件的安全补丁和版本,以修复已知的安全漏洞。

3. 安装安全软件:安装可靠的杀毒软件和防火墙等安全软件,并定期更新病毒库和规则库。

4. 备份数据:定期备份重要数据,以防数据丢失或被恶意软件破坏。

5. 加强安全意识:了解常见的恶意软件类型和攻击方式,提高安全意识,避免上当受骗。

综上所述,“au - .exe”是否为木马需要从多个维度进行综合分析。通过了解文件属性、观察行为特征、收集用户反馈、使用安全软件检测以及采取防范措施等手段,我们可以更准确地判断该文件的性质,并采取相应的措施来保护计算机的安全。在数字时代,保持警惕和加强安全意识是保护个人隐私和数据安全的重要前提。

- 上一篇: 组建CF战队

- 下一篇: 北京崇文区的邮编是多少?